Сегмент рынка

События

О.В. Кузнецова

департамента анализа, планирования и рекламы PERCo

Статья опубликована в журнале "Алгоритм безопасности" №6, 2012

ОБЩИЕ ТЕНДЕНЦИИ НА РЫНКЕ СИСТЕМ КОНТРОЛЯ ДОСТУПА

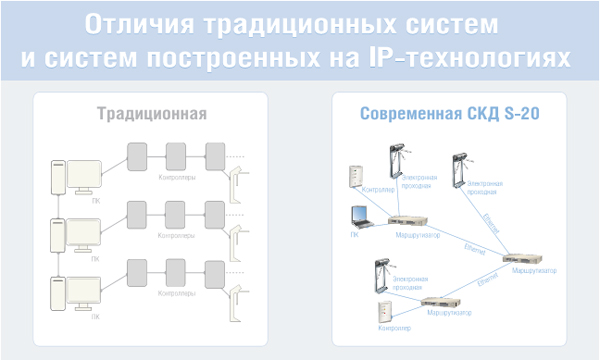

Сегодня на рынке существуют две категории систем контроля доступа: традиционные системы, построенные на последовательных RS-интерфейсах, и современные системы, которые используют Ethernet технологии.

Еще пять лет назад системы на RS- интерфейсах господствовали на рынке, а IP-системы среди большинства инсталляторов считались непонятной и ненужной экзотикой. Но ситуация меняется, новые технологии с удивительной скоростью завоевывают мир во всех областях человеческой деятельности.

СКУД не является исключением. Можно с уверенностью утверждать, что победа IP-систем - это вопрос ближайшего будущего. Предпосылки вполне понятны - рынок СКУД достаточно узок и вряд ли создаст условия для стратегических научных разработок. Соответственно, не стоит рассчитывать на развитие оригинальных технологических решений, сопоставимых с таковыми в компьютерных областях. А вот использование новейших достижений в IP-сфере, которые, несомненно, будут становиться все более впечатляющими, может открыть для систем безопасности горизонты, о которых еще недавно не приходилось даже мечтать. Напрашивается сравнение с малым судном, которое идет в чистой воде за мощным ледоколом.

ПРЕИМУЩЕСТВА IP-СИСТЕМ КОНТРОЛЯ ДОСТУПА

1. Логика построения

Традиционные системы по своему замыслу линейны. Это означает, что все контроллеры соединяются в определенной последовательности один за другим и через некий базовый контроллер (контроллер-концентратор, конвертер) подключаются к ПС. Если необходимо две ветви контроллеров объединить в одну, то потребуется уже 2 компьютера. То есть каждую ветвь контроллеров придется подключить к своему ПК, а компьютеры между собой связать посредством локальной сети. Правда, ряд производителей заявляют о возможности разделять линейную систему с помощью специальных конвертеров, но при этом возникают другие проблемы, например, соблюдение тайм-аутов при опросе контроллеров.

В отличие от традиционных систем IP-системы нелинейны. Нет необходимости выстраивать определенную структуру, можно использовать те же принципы построения и то же оборудование, что и для компьютерных сетей. Можно объединить различные здания в единую систему через маршрутизаторы.

Кроме того, имеется возможность подключать оборудование напрямую в Интернет. Например, можно подключить электронную проходную где-нибудь на удаленном объекте, дотянуть до нее кабель Ethernet, с помощью программного обеспечения на электронной проходной задать те параметры, которые предоставил провайдер (IP- адрес, маску подсети, настройки шлюза) и работать с данным устройством через Интернет, минуя дополнительные маршрутизаторы и компьютеры.

2. Скорость передачи данных

В традиционных (линейных) системах ПО отпрашивает базовый контроллер, который транслирует эти запросы в нужный контроллер и транслирует ответ в ПО. Базовый контроллер постоянно занят этой работой. В часы пиковой нагрузки, когда приходится скачивать большое количество событий с длинной ветви контроллеров либо при передаче в контроллеры большого количества карт доступа (10-50 тыс.), базовый контроллер на некоторое время может весь свой функционал задействовать для передачи параметров или для скачивания событий с контроллеров. Происходит это из-за малой пропускной способности интерфейса RS, до 100 кб в секунду. Т.е. должно пройти некоторое время для передачи всего объема информации по узкому каналу. В ситуации пиковой нагрузки определенный функционал контроллера может оказаться недоступным. В частности, при передаче большого количества карт или скачивании событий за длительный период времени на несколько минут контроллеры могут не обеспечивать корректную работу по допуску сотрудников через точки прохода.

Для малых систем период задержки передачи данных может быть непродолжительным, но чем больше система, тем больше возрастает период задержки, что может привести, например, к снижению пропускной способности проходной.

В отличие от традиционных систем безопасности система, основанная на IP-технологиях, лишена линейности и каждое устройство в системе - это отдельное TCP/IP-устройство. При передаче параметров и скачивании событий Вы всегда работаете только с тем контроллером, который выбрали. Соответственно, параметры передаются в каждый контроллер независимо в течение долей секунды, и заметить какие-то перерывы в работе контроллеров невозможно. И при передаче параметров в какой-то из контроллеров остальные устройства просто не будут об этом «знать», продолжая работать в соответствии с заданными настройками.

3. Легкость масштабирования

Связать в единую систему сегменты, находящиеся на большом удалении друг от друга (в разных районах города, в разных городах), при традиционном подходе к организации системы безопасности невозможно. Такая задача может быть по силам только системе, основанной на IP-технологиях. К услугам инсталляторов IP-систем - широко растиражированное и проверенное на сотнях тысяч установок сетевое оборудование.

Но мнение, что современные системы, основанные на IP-технологиях, изначально разработаны только для больших распределенных объектов, в корне неверно. Это мнение сложилось потому, что для больших распределенных объектов другие системы просто не подходят. Для малых объектов IP-системы тоже подходят замечательно, поскольку в силу «малости» объекта позволят использовать существующую ЛВС, избавив от прокладки дополнительных линий связи.

4. Экономия на установке

Рассмотрим возможность использования уже существующих линий связи, позволяющих сэкономить на установке системы, на следующем примере. Возьмем систему, которая состоит из электронной проходной (турникета с контроллером) на 1 этаже здания. На втором этаже будет АРМ пользователя, и, предположим, на 5 этаже клиент захочет установить контроллер замка на помещении особой важности. Для реализации подобного проекта с использованием RS-технологий придется объединить все устройства между собой линией связи (RS-485). Либо рядом со вторым контроллером придется установить еще один компьютер и включить его в сеть, чтобы связать АРМ со вторым контроллером через ЛВС. То есть в случае значительного удаления точек доступа друг от друга традиционная СКУД потребует либо создания линейной структуры, либо установки дополнительного компьютера. Подобных проблем в IP-системах не возникает, так как любой контроллер можно подключить в сеть Ethernet, дотянув кабель до ближайшего маршрутизатора, используемого на предприятии. Либо можно использовать Wi-Fi оборудование, в этом случае отпадает необходимость в прокладке кабеля.

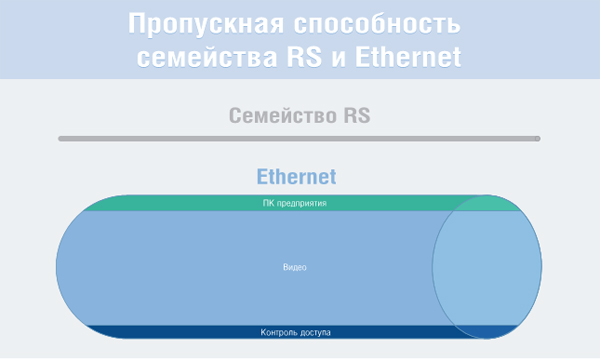

ПРОПУСКНАЯ СПОСОБНОСТЬ СЕТИ ETHERNET

Часто возникают вопросы о том, можно ли для ускорения и удешевления установки системы безопасности использовать уже существующую IT-инфраструктуру предприятия. У многих возникает опасение, не будет ли конфликтов между файловым сервером, Интернетом, отправкой сообщений электронной почты и другими сетевыми технологиями с системой безопасности, которая будет использовать тот же самый канал.

Опыт реальной эксплуатации IP-систем на объектах показывает, что информация СКУД при использовании одной и той же локальной сети не займет и малой доли трафика и не уменьшит пропускной способности канала, поэтому для задач контроля доступа вполне можно использовать существующую на предприятии IT-инфраструктуру. Но если задачи ставятся шире, например, необходимо осуществлять видеоидентификацию на проходной, пропускной способности канала может оказаться недостаточно и потребуется дублирование каналов, то есть прокладка выделенной сети.

Для больших предприятий с высокими требованиями к безопасности объекта для организации системы тоже лучше использовать выделенную локальную сеть либо в рамках уже существующей локальной сети организовать деление на две виртуальные подсети с использованием управляемых маршрутизаторов.

ВАРИАНТЫ ПОСТРОЕНИЯ СЕТИ В IP-СИСТЕМАХ

Одним из ограничений, на которые ссылаются сторонники традиционных систем безопасности, является то, что технологии локальных сетей не позволяют использовать кабель длиной более 100 м, а дальше требуется установка маршрутизатора. Технология RS-485 дает возможность соединить компоненты системы на удалении до 1200 м.

Но в IP-системах в этом случае можно с успехом использовать DSL-технологию. Такой способ будет наиболее корректен и выгоден с точки зрения цены. В данном случае появляется возможность строить систему с удаленными сегментами, на которых отсутствует локальная сеть, но традиционно проложен телефонный кабель. Хотя технология DSL имеет определенные ограничения при значительном удалении сегментов (например, при общей протяженности кабеля 5 км пропускная способность канала снижается до 1 MBit/c), этого вполне достаточно для работы СКУД.

ЗАШИТА ИНФОРМАЦИИ В СИСТЕМЕ

Для защиты данных в ЛВС разработан и с успехом применяется огромный функционал. Однако если в системе организован доступ напрямую к контроллерам, минуя все сетевые экраны и другие средства защиты, то вопрос защиты информации возникает уже на другом уровне. Для его решения предусмотрено шифрование данных, передаваемых контроллером серверу системы. Кроме того, доступ к контроллеру может быть защищен паролем. Работать с этим устройством через Интернет для любого человека, пожелавшего получить несанкционированный доступ к устройству, будет невозможно.

«ЧЕСТНЫЙ» И «НЕЧЕСТНЫЙ» IP

Часть компаний, которые предлагают традиционные системы безопасности, сейчас пытаются доработать свои системы и получить возможности систем, созданных на основе технологий TCP/IP. В данной ситуации существуют две возможности:

Однако стоимость таких конвертеров высока, и фактически приходится дополнительно вкладывать финансовые средства для получения IP-реше- ний. Ничто не мешает это делать, но лучше сразу обратить внимание на систему, которая изначально обладает этим функционалом.

Напоследок рассмотрим проблемы, сдерживающие внедрение систем, основанных на IP-технологиях.

Проблемы эти связаны не с какими-то недостатками IP-систем, а скорее, с определенной инерцией среди специалистов, постоянно работающих с традиционными системами. Им трудно сразу переключиться на новые технологии, так как это требует определенной переквалификации, а в традиционных системах они уже ведущие специалисты. Вопрос еще и в том, что до появления систем, основанных на IP-технологиях, существовало четкое разделение обязанностей у IT-специ- алистов и специалистов по системам безопасности. Сейчас круг задач IT- специалистов и «безопасников» тесно переплетается: специалист по системам безопасности должен обладать базовыми знаниями по сетевым технологиям, а IT-специалисту необходимо иметь представление о принципах работы современных систем безопасности.

Но это проблемы вполне решаемые, так как потенциал инсталляторов, работающих в нашей области, очень высок. Как правило, это специалисты с широким кругозором, которые занимаются различными направлениями слаботочных систем, а не только системами контроля доступа. Да и в области СКУД они владеют информацией о системах разных производителей, с разной логикой работы и разной архитектурой.

Кроме того, ведущие производители IP-систем организуют для инсталляторов продуманную систему обучения, которая позволяет освоить новое направление деятельности с минимальными энергозатратами.

Так что, по мнению многих специалистов в нашей области, IP-системы ждет большое будущее.

Поделиться:

О проекте / Контакты / Политика конфиденциальности и защиты информации