Сегмент рынка

Товары

События

Security is a process, not a product

«Безопасность – это процесс, а не продукт»

Bruce Schnier

В статье «А вы уверены, что видео с вашей квартиры смотрите только вы?» (ТЗ № 5-2017) рассматривалась тема взлома IP-видеокамер с целью получения несанкционированного видео с нее и вывода из строя из хулиганских соображений. Но ваша IP-камера или NVR могут рассматриваться злоумышленниками не как цель, а как ресурс для других задач, например, такой «хайповой» темы, как майнинг биткоинов или организация дальнейшей атаки на другие ресурсы.

Согласно данным компании IHS, в 2014 г. в мире было более 245 млн видеокамер при темпах роста примерно в 13,7%. Получается, что на сегодняшний день в мире более 360 млн видеокамер, применяемых в безопасности. Из них примерно 20% подключены к интернету, что дает 72 млн потенциальных целей для атаки или довольно объемного ресурса для осуществления дальнейших атак.

В частности, IP-видеокамера как еще один из элементов IoT (интернета вещей) включает в себя Unux компьютер, при этом довольно мощный и достаточно широко распространенный в силу нескольких факторов:

То есть в мире сегодня появилось огромное количество автономных компьютеров, значительная часть из которых подключена к интернету. При этом можно выделить три потенциальных последствия реализации угрозы взлома вашей IP-камеры:

Третий пункт фактически описывает идею более изощренного способа использования ваших ресурсов. Даже в том случае, если ваша личная жизнь (изображение с видеокамеры) злоумышленнику не интересна, вы все равно в зоне риска. Вероятной целью может являться не видео, а программно-аппаратные ресурсы вашей IP-камеры или NVR, которые с помощью некоторых инструментов превращаются в средство для дальнейших атак или монетизации или еще каких-то, как правило, противоправных действий (например, для атаки на сайт сторонней компании).

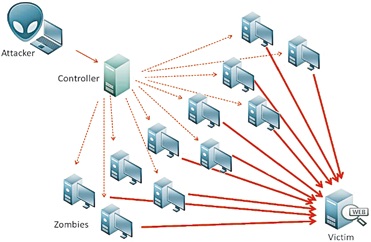

Как вы вероятно помните из статьи «А вы уверены, что видео с вашей квартиры смотрите только вы?» (ТЗ № 5-2017), один из вариантов использования вашей IP-камеры злоумышленниками – создание ботнет-сети. Предлагаю рассмотреть эту тему подробнее, чтобы понять, как это работает и зачем оно нужно злоумышленникам, – это поможет вам понять, какие действия необходимо предпринять, чтобы обезопаситься. Для начала определимся с терминами.

Ботнет (англ. botnet, произошло от слов robot и network) – сеть, состоящая из некоторого количества компьютеров с запущенными ботами. Чаще всего бот в составе ботнета является программой, скрытно устанавливаемой на устройство жертвы и позволяющей злоумышленнику выполнять некие действия с использованием ресурсов зараженного компьютера. Обычно используются для нелегальной или неодобряемой деятельности: рассылки спама, перебора паролей на удаленной системе, атак на отказ в обслуживании (DoS- и DDoS-атаки).

Рисунок 1. Иллюстрация идеи ботнета

Итак, что такое ботнет, мы понимаем, что такое рассылка спама и подбор паролей – вполне очевидно даже обывателю, а что же такое DоS- и DDоS-атака?

DoS (Denial of Service – отказ в обслуживании) – хакерская атака на вычислительную систему с целью довести ее до отказа, т. е. создать такие условия, при которых добросовестные пользователи системы не могут получить доступ к предоставляемым системным ресурсам (серверам) либо этот доступ затруднен. Отказ «вражеской» системы может быть и шагом к овладению этой системой (если в нештатной ситуации ПО выдает какую-либо критическую информацию, например, версию, часть программного кода и т. д.). Но чаще это мера экономического давления: потеря простой службы, приносящей доход, например, остановка транзакций или блокирование страницы оплаты услуг провайдера и меры по уходу от атаки ощутимо бьют цель по карману. В настоящее время DoS и DDoS-атаки наиболее популярны, так как позволяют довести до отказа практически любую систему, не оставляя юридически значимых улик.

Если атака выполняется одновременно с большого числа компьютеров, говорят о DDoS-атаке (от англ. Distributed Denial of Service, распределенная атака типа «отказ в обслуживании»). Такая атака проводится в том случае, если требуется вызвать отказ в обслуживании хорошо защищенной крупной компании или правительственной организации.

Как правило, реализация идет по какому-либо из трех известных методов организации DDоS-атаки.

Как же хакеры организовывают такого рода атаки? Разберемся по шагам.

Для того чтобы провести DDоS-атаку, необходимо создать ботнет с помощью заражения устройства. Именно для этого и нужно подобрать пароль к IoT-устройству, как, например, игровой приставке, умному принтеру, вашей IP-камере или NVR. При этом тип устройства нужен злоумышленниками только для того, чтобы получить инструмент для дальнейшей атаки. Попробуем понять, как это происходит.

Для получения контроля над IP-видеокамерой нужно знать как минимум два пункта для входа: IP-адрес и логин/пароль учетной записи. Однако на практике IP-адреса вряд ли можно назвать секретом. Они легко обнаруживаются сканерами сети, к тому же камеры откликаются на запросы поисковых роботов. При этом даже с настроенным логином и паролем доступ к камере зачастую можно получить по прямой ссылке типа /index.htm и после этого изменить логин/пароль без авторизации.

Итак, сначала нужно найти эти самые IP-видеокамеры или NVR, сделать это можно либо спецзапросами в популярных поисковиках или в специальных поисковиках для IoT.

После того как вы нашли потенциальную жертву, необходимо получить доступ, обычно применяются несколько вариантов:

Следующий этап после получения контроля над устройством – внедрение программного кода, чтобы удаленно управлять этим хостом. После повторения этой последовательности действий N количество раз вы получаете ваш личный ботнет, состоящий из N устройств подконтрольных вам.

Конечно, необходимо понимать, что все методики и ресурсы представлены здесь только в ознакомительных целях, ни в коем случае не являются руководством к действию и служат исключительно для лучшего понимания методологии процесса атаки и возможности выстроить качественную защиту от подобного нападения.

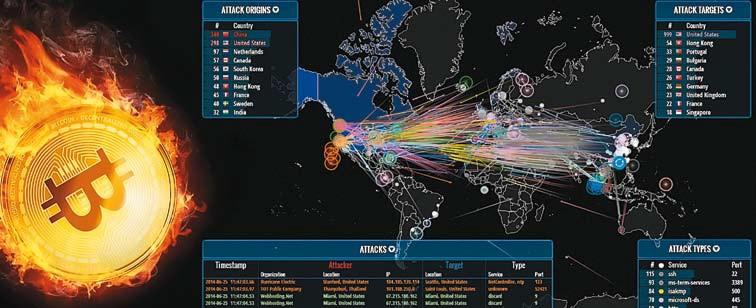

В сентябре 2016 г. после публикации статьи о группировках, продающих услуги ботнетов для осуществления DDoS-атак, сайт журналиста Брайана Кребса (Brian Krebs) стал жертвой DDoS- атаки, трафик которой на пике достиг 665 Гб/с, это одна из самых мощных известных DDoS-атак. Сайт пришлось на некоторое время закрыть. Как выяснилось позже, атака была осуществлена ботнетом из зараженных IP-видеокамер, являющихся подмножеством интернета вещей. В октябре того же года злоумышленники опубликовали исходные тексты использованного вредоносного ПО, известного теперь под названием Mirai.

Исследования показали, что по состоянию на 23 сентября, когда атака достигла пика интенсивности, в интернете можно было найти более 560 000 устройств, уязвимых к атакам с целью создания ботнета.

Далее, уже через месяц, по данным ESSET NOD32, заметная часть глобальной сети интернет несколько часов работала с перебоями. У многих пользователей наблюдались проблемы с доступом к самым известным сервисам загрузки и просмотра видео и социальной сети. Возникает вопрос: кем была реализована столь масштабная DDoS-атака и на кого была направлена? Одним из первых информацию об инциденте опубликовал опять же журналист Брайан Кребс, указав, что причиной столь масштабного сбоя послужила DDoS-атака на известную американскую компанию Dyn, которая предоставляет DNS-сервис для ключевых американских организаций. Позже специалисты выяснили, что DDoS-атака была организована с использованием того же самого крупнейшего ботнета Mirai.

Рисунок 2. Карта расположения скомпрометированных устройств, которые участвовали в DDoS-атаке (данные Incapsula). Ответственность взяли на себя группы хакеров Anonimous и New World Hackers.

Зачем, в принципе, нужна DDоS-атака? DDоS-атаки являются одним из самых эффективных и популярных методов недобросовестной конкуренции. Например, перед праздниками и в зависимости от времени года DDоS-атакам подвергаются различные сферы онлайн-бизнеса. Осенью и весной атакам подвергаются интернет-магазины по продаже шин, 14 февраля и 8 Марта – цветочные магазины.

А периоды избирательных кампаний и выборов для организаторов DDоS-атак становится золотым временем. В такие периоды атакам подвергаются новостные и политические ресурсы.

Киберпреступники, которые проводят DDoS-атаки, всегда ставят своей целью обрушить атакуемый сайт. При этом они используют ботнет-сеть, которая может объединять в своем составе сетевые серверы, настольные компьютеры и другие устройства, подключенные к интернету. Они всегда ищут для этого легкодоступные объекты, обычно настольные компьютеры, к которым им удастся получить доступ, и затем атакуют вас.

В некоторых случаях атакующие используют комбинированные виды атаки для того, чтобы с высокой степенью вероятности преодолеть возможную защиту потенциальной жертвы.

Как защититься от кибератак? Несколько простых рекомендаций для обычных пользователей:

Надеюсь, что данная статья позволит лучше понять методологию злоумышленников, а также высветит важность даже простейших мер безопасности, также как и угроз, которые несут подключенные к сети устройства с заводскими паролями. Даже в тот момент, когда я пишу эту статью, параллельно читаю о еще одной DDoS-атаке из интернета вещей, в этот раз от ботнета на основе домашних NAS-серверов. Да, ваш NAS, обеспечивающий вас фильмами через torrent-сети, параллельно вполне может участвовать во взломе сервера Министерства обороны или еще каких-нибудь нехороших действиях без вашего ведома. И да, вы угадали, их тоже взломали через прямой перебор паролей со словарем.

Впервые компания Incapsula сообщила о начале тренда на взлом интернет-камер еще в марте 2014 г. Тогда выяснилось, что активность ботнетов внутри наблюдаемой компанией сети за год выросла на 240%. Интересно, что мотивы атак остались неизвестны. Не удалось ничего узнать и о самих злоумышленниках, совершивших атаку.

Эксперты по информационной безопасности призывают интеграторов и конечных пользователей начать относиться к киберзащите камер видеонаблюдения более серьезно. Там, где это возможно, нужно изолировать камеры от интернета. В любом случае следует, по меньшей мере, менять пароли для доступа к камерам, убирая те, которые изначально установлены производителем, – это из разряда must do.

Поделиться:

О проекте / Контакты / Политика конфиденциальности и защиты информации