Политика прохождения идентификации в Sigur

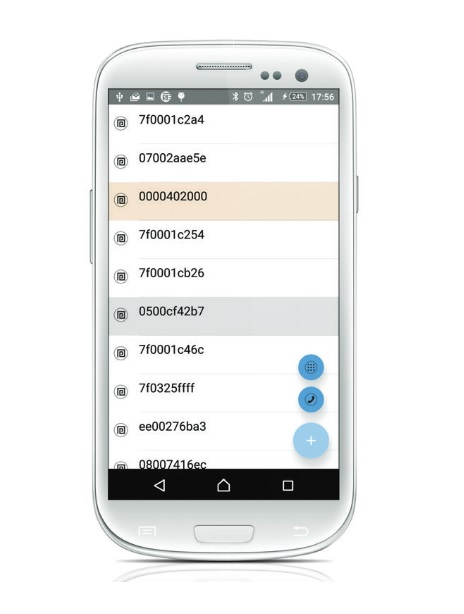

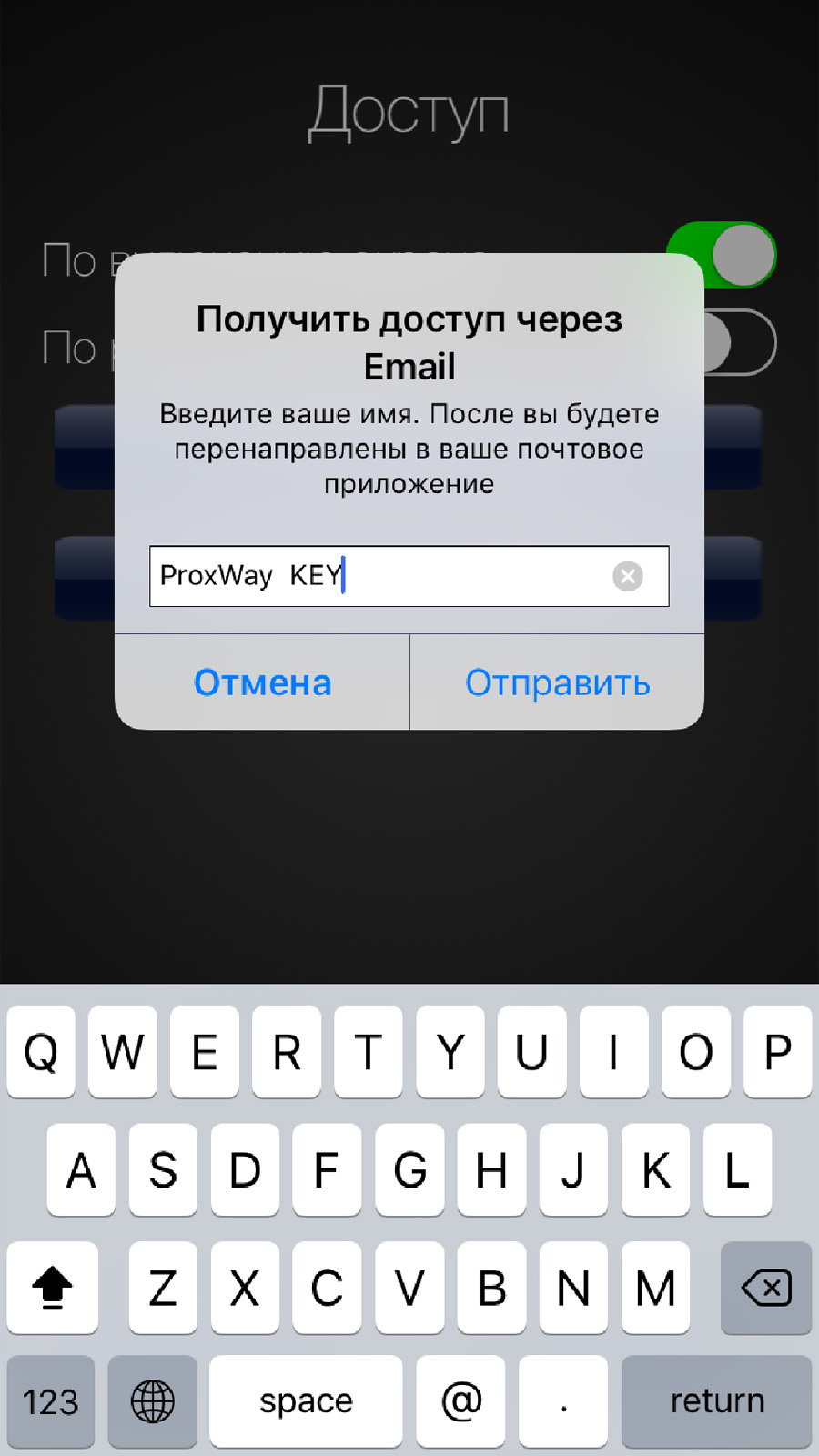

В Sigur можно настроить режим, в котором будет производиться идентификация по смартфону, при этом он может быть разным для разных групп сотрудников:

- идентификация при заблокированном экране;

- идентификация при разблокированном экране, но не запущенном приложении на экране;

- идентификация при разблокированном экране и запущенном приложении на экране.

Если настроить идентификацию только при запущенном приложении на экране и разблокированном экране, то для разблокировки экрана пользователю придется вводить графический ключ или считать отпечаток пальца, что, соответственно, повысит уровень безопасности.

Использование политики может не только ужесточить, но и наоборот, облегчить доступ определенным группам пользователей, - например работникам склада, чьи руки часто заняты тяжелым грузом, можно настроить полностью автоматическую идентификацию, когда для прохода не потребуется даже доставать смартфон из кармана.

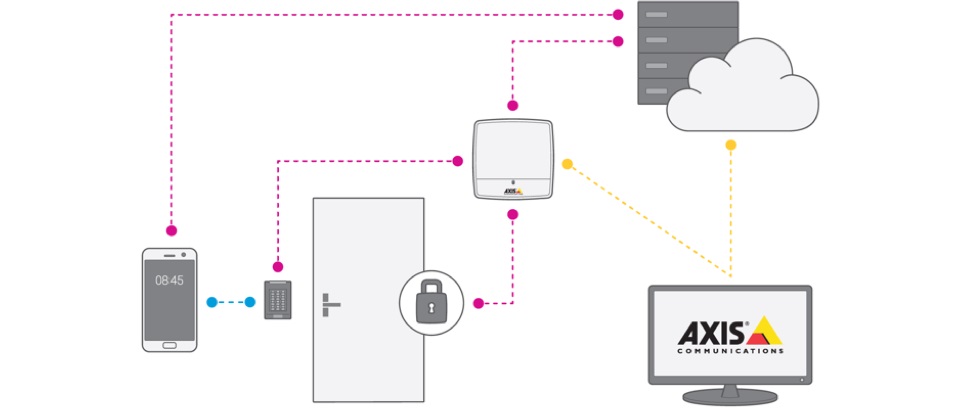

Интеграция в действующие СКУД

На действующих объектах мобильная идентификация Sigur достаточно просто внедряется в работающую систему, особенно если система безопасности базируется на СКУД Sigur, - нужно просто заменить имеющиеся считыватели на Sigur MR1.

В случае использования сторонней СКУД нужно дополнительно установить ПО Sigur для выдачи идентификаторов, при этом подойдет даже бесплатная версия. В этом случае, правда, придется администрировать две базы данных СКУД.

Считыватель Sigur MR1 можно использовать наряду с бесконтактными картами, поэтому при уже действующих картах Mifare можно использовать и мобильную и карточную идентификацию в рамках одного объекта.

Альтернатива выбора между картой и смартфоном

Классическая многофакторная идентификация, когда телефон используется совместно с одним или несколькими дополнительными признаками, например, биометрическими, в Sigur возможна в любых сочетаниях, так как смартфон, по сути, играет в СКУД ту же роль, что и бесконтактная карта.

Со считывателем Sigur MR1 не придется выбирать, что лучше использовать, смартфон или карту, - возможно и то и другое.

Стоимость внедрения мобильной идентификации Sigur

Внедрение систем мобильной идентификации в России пока не носит массового характера, но это всего лишь дело времени: использование мобильных устройств в разных сферах активно набирает обороты, а производители стараются выпускать мобильные СКУД сравнимые по стоимости с карточными.

Рассмотрим две СКУД без исполнительных устройств и ПО на примере считывателя Sigur MR1.

Объект представляет небольшой офис - 20 сотрудников и 1 дверь.

- Стоимость карточной системы составит: 2 считывателя, например, Prox13 по 5000 рублей, плюс настольный считыватель для внесения идентификаторов в систему - 7500 рублей, а также 35 карт Mifare по 50 рублей (с учетом карт на замену/или восполнению утраченных) - итого чуть больше 19 000 рублей.

- При установке считывателя Sigur MR1: считыватель - 15 000 рублей и, например, кнопка на выход, тогда, стоимость составит около 16 000 - 17 000 рублей.

А при установке второго считывателя Sigur MR1 - около 30 000 рублей.

Стоимость внедрения системы Sigur равна стоимости приобретения считывателей, так как идентификаторы предоставляются бесплатно.

Отмечу, что системы мобильной идентификации стоит сравнивать с карточными не только по стоимости приобретения, но и учитывать, в первую очередь, больший уровень комфорта пользователей, удобство эксплуатации и возможность развития в долгосрочной перспективе.

Экономическая эффективность использования мобильных систем

Все системы мобильной идентификации, представленные на российском рынке, состоят, как правило, из схожих компонентов: считывателей, ПО и мобильных идентификаторов, но при этом могут иметь принципиальные отличия, сказывающиеся на итоговой стоимости внедрения.

Так, использование Sigur MR1 позволит без дополнительных затрат добавлять новых пользователей, вводить новые виды идентификации, например зарплатные карты, и многое другое.

Помимо этого на объектах с большим потоком посетителей системы мобильной идентификации позволяют дополнительно экономить на временных пропусках и картоприемниках (минимальная стоимость одного картоприемника 40 000-50 000 рублей), поскольку мобильные идентификаторы выдаются удаленно, поэтому отпадает необходимость их сбора при выходе.

.jpeg)